孩子刚满两岁,王鹏就坐不住了,到处打听幼儿英语补习机构。作为九零后,他搜寻育儿信息的方式和全靠口口相传的长辈不一样:先在各个育儿论坛里反复比对,然后又去各个家长群里多方打听,列出了备选名单。接着他按图索骥,线下一家一家咨询。他知道绝不能留下号码,不然未来每天都少不了推销电话。因此,当店员缠着登记联系方式时,他顺嘴说了串138开头的11位数字。每家留的号码都是乱编的。虽然还没决定去哪家,但王鹏很快接到了单子外培训机构的电话,卖力推销幼儿英语课程。

准备送孩子学英语就接到幼儿教育培训的电话,概率上本该微乎其微。因为哪怕泄漏了联系方式,别人未必会知道你的具体消费需求。

为黑产分子打开安全城门的,也许正是你面前的手机。

就算没连上Wi-Fi,别人也能认出你的手机

每一次信息泄漏事件都如同一次退潮,总能漏出大波没穿泳裤的人。潮退得多了,游泳者有了经验,知道主动做好防备:不随意填写联系方式,经常更换登录密码,不点开看着刺激实则危险的小网站……用户一动,黑产乱动。既然没人主动暴露信息,那就主动出击搜集信息。Wi-Fi探针技术就是手段之一。

(图片来自pixabay)

手机也好,电脑也罢,连接Wi-Fi上网的过程和一则经典笑话有着异曲同工之妙:醉鬼在院子里冲四周大喊“看看我是谁家的”。要联网的设备放出信号帧(Probe Request),内含设备名称、连接时间等信息。其中,最关键的就是MAC地址(Media Access Control Address)。

MAC地址又被称为媒体访问控制地址,用来标示网络中的设备。在TCP/IP这一互联网通信基础架构还未诞生前,不同的厂家有着不同的操作系统和连接协议,互不共通,只有同一厂家生产的设备才能组成局域网。但局域网连接标准太多,不便于组建更大的网络。于是,电气电子工程师学会(Institute of Electrical and Electronics Engineers)标准化了一些局域网协议——IEEE 802。MAC地址就此诞生,标明每一台连接网络的设备,相当于独一无二的身份证号。

以智能手机为例。只要打开Wi-Fi开关,手机就会不断播散含有MAC地址的信号帧,让周边路由器“听到”自己。如果某个连接过的路由器就在附近,那么手机就能连上Wi-Fi。醉汉的太太听到了呼号,探头认出自己的丈夫,就会赶忙把他拖回家,以防继续丢人现眼。

不过醉汉的叫喊并不私密,整个院子里的居民都能听到。虽然他们不会把醉汉接回家,但清楚某某的老公喝多了撒酒疯,记下来当成谈资。同理,给路由器增加记录的功能,就能记录向它发送信号的设备,即便没有连上Wi-Fi。

事实上,想搜集MAC地址不用特地改装路由器。专门记录MAC地址的设备早已诞生,名为Wi-Fi探针。它能记录附近发送信号帧的设备的MAC地址,储存甚至发送到远程服务器上。在上海易念信息科技Hack Demo网络安全实验室,IT时报的记者打开手机Wi-Fi但没联网,而是使用流量,但手机的MAC地址、IP地址、连接过的WiFi名称列表、Hostname(手机型号)都出现在了监控电脑的屏幕上。

不要以为这是多么高深的技术。在某网购平台上,几十块钱就能买到Wi-Fi探针。老板还附送详细的使用教程,生怕购物者拿到货后搞不来别人的MAC地址。

Wi-Fi探针大有玄机

由于MAC地址具有唯一性,一台设备对应一组号码,探针就能记录下具体的时间段内有哪些设备在附近。这天然解决了线下销售的一大痛点——客流统计。

统计到店人数很简单。雇人手持计数器,立在门口数人头。但人会累,会偷懒,会出错。进出口布置一个踏板,倒是能代替人力。但只知道有多少人来店里是不够的,还要分辨出多少人买了东西,才能判断有效客流。

此时,踏板就不够用了,视频系统就派上了用场。摄像头识别出个体,再分辨出有多少人手上提着袋子。但这个数据依然不能满足零售行业对精准营销永无止尽的追求。只知道单次到店人数其实没什么用,拿不到复购的数据就难以制定更有针对性的策略,吸引不来回头客。

而上述客流统计方法的局限,Wi-Fi探针都能填补,为店家制定更好的销售策略打好数据基础。

商店宣传的好坏,直接体现在到店率上。一个小时内门口经过了一千人,只有两位走进去,那店长肯定要反思一下哪里做错了。如果店独门独院,开在没多少人的小街小巷,人力也好,摄像也罢,统计到店率并不复杂。一旦开在闹市区,每天从附近经过的人都以万计;要是店铺位于商业综合体中,找出顾客到底去了哪家店就难。

而Wi-Fi探针的覆盖半径可达30-50米,可以轻而易举识别到附近经过设备的MAC地址,进而为设备持有者计数,得出附近的人流。店里再布置一个Wi-Fi探针,探测手机与探针的距离,就能发现进店顾客的MAC地址。两相比较,就能得到进店率。有了这一数据,商家能有的放矢地提升宣传效率。

出门习惯关闭Wi-Fi的人有多少呢?随机与近百位熟人聊天,只有1个做到这点。

统计MAC地址,对制定宣传策略提高复购率大有裨益。如果99%的MAC地址只出现一次,那非汽车、房产等大宗商品的店铺就要琢磨为什么没有回头客。如果大多数MAC地址两次出现的间隔高达半年,商家就应该考虑发放有期限的代金券给顾客,吸引他们尽快到店购物。

(图片来自pixabay)

比起过去人力搜集来的数据,这已经是极大的进步。但营销方案没有停下脚步,出现了一大票所谓的大数据营销公司。他们会为商场制定用户画像,列出顾客的特征——性别、年龄段、教育背景、收入级别等。如果商家发现主力购物顾客都是刚结婚的年轻女性,那就会增加年轻主妇常用的商品,从而优化商品配置,提高营业额。反之也成立。如果你开了一家豪华车行,想吸引“高净值人群”来消费,营销公司就会带着Wi-Fi探针去同价位车行设点,搜集MAC地址,帮你抢来竞争对手的客户。

虽然此类用户画像相当宽泛,没有涉及到用户信息,不能算作隐私,但从MAC地址找到具体消费者的过程,却有可能侵害隐私。

mac地址如何泄漏你的隐私

9月27日,北京。京东和曲美联手开办家居商场,主打智能零售。智能的表现之一就是广告牌,会“读心”,为顾客推荐产品。

但知情人士透露,智能背后其实是Wi-Fi探针。如前所述,只要打开Wi-Fi开关,不管有没有连上网也会被侦测到MAC地址。而来京东参与的体验店,手机里往往会有京东的APP。它会记录设备信息,京东因此在法条允许的范围内拥有了你的MAC地址和联系方式。当店铺内的Wi-Fi探针记录到MAC地址后,与服务器中海量的MAC地址做匹配,就会知道这个进店的人是谁。京东便轻易调出此人在软件内的搜索记录和购物记录,进而推荐商品,打在广告牌上。

这就是Wi-Fi探针获取用户信息、开展精准营销的原理。只不过你遇到的不是面前的电子广告牌,而是打上门来的骚扰电话。更大的区别在于,京东用自家的APP采集并使用数据,在法条的范畴上合规——因为用户只有同意协议中允许搜集设备信息的条款,让渡部分隐私才能使用服务;而遍地开花的“大数据营销公司”没有能力在用户许可的情况下(比如订立用户协议),搜集成千上万的用户信息匹配具体场景。

那它们如何用MAC地址找到具体的身份信息呢?

爆料人举例称,如果在家门口偷偷装了Wi-Fi探针,即便你没有连上,MAC地址也会泄漏。黑产分子获取MAC地址后,就去找大型互联网服务商,“比如京东”。如果你注册过京东,黑产分子就能从京东获取你最近的购物记录——一套装修工具,还有联系方式。黑产分子“付钱给京东,让京东提供这些信息给他”,从而将你锁定为装修公司和装修材料店铺的客户。“比起满大街宣传装修材料,或者随机打电话给陌生人,这样效率高,费用也少”。

谁泄漏了我们的MAC地址和隐私?

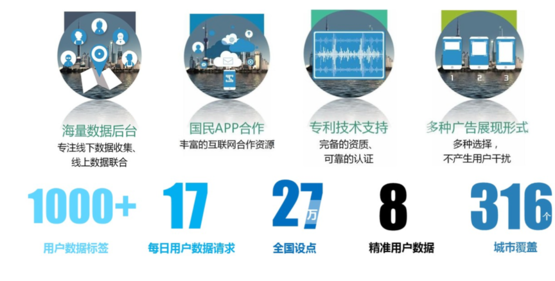

爆料人又提到,参与这种事情的公司不只京东,“大型的数据公司都有在做”。三言两语之间,勾勒出一个黑暗的互联网世界。这种可怖的气息也在部分数据营销公司的宣传中得到印证。某家公司的主页赫然写道自己与“国民APP(QQ、微信、百度直营APP)合作,有丰富的资源“。

(某“大数据营销”网站截图)

虽然如此,依然很难坐实巨头向小公司贩卖用户信息的结论。顶级网络安全专家于旸创办了腾讯玄武实验室。他接受果壳采访时表示,在腾讯公司内部,对数据的使用有着相当严格的规范,即便不同的事业群,想跨部门拿数据也有着严格限制,还要经过层层审批。在《网络安全法》的背景下,搜集用户数据的代价相当高昂,巨头们没必要堵上花巨资建立的声誉,与来路不明的第三方小公司合作变现。而且,从新世纪初起,于旸就纵横国内信息安全届,如此老资历也没有听闻大公司贩卖用户信息的情况。

在于旸看来,精准营销公司自称与大公司合作可能只是噱头,骗取客户信任。“就像在过去,某人和你说他认识火车站站长,能帮你搞到车皮拉货,但实际上他完全没这个能力,(只是想骗你给他好处)。”

但数据泄漏总有源头。虽然相对小的厂商能产生的数据不如巨头那么庞大,但爆料人指出“国内(众多互联网厂商)出现了一定联合”。”软硬件厂商都有参与“,相互利用信息。这样一个”联盟“的存在,甚至攻破了Apple引以为傲的虚拟MAC地址算法。

有人戏言,Apple和Google比你更重视你的隐私。虽然有戏谑的成分,但早在2014年的IOS8中,Apple就添加了随机MAC地址功能,确保用户连接Wi-Fi前播散的信号帧中不包含真实的地址。几个月后,Google也推出了相似的功能。

但虚拟MAC地址功能并不保险。MAC地址随机化只有4096个结果,攻击者每发送一个测试信号,就能得到一个地址,拿到所有MAC地址后,攻击者就能发送包含全部MAC地址的追踪包,定位被监视的设备。另一方面,每款手机都有不同的卖点,从而与生俱来一些独有的特征。随机算法虽然不会暴露真实的MAC地址,但依然会暴露这些特征元素。将之组合后,攻击者依然能得逞。

爆料人拿到软件后,发现营销公司的办法,是二阶MAC地址审查过滤加上服务器大数据。前者大致确定真实的MAC地址,后者根据软硬件特征元素进一步查清真实MAC地址,并与设备持有者的信息挂钩。虽然随机生成MAC地址的算法起到了一定作用,但国内的营销公司能保证准确度达到“70%-80%”。

对于爆料人所言,于旸认为从技术层面上有可能实现。当进一步询问“大数据营销公司”是否已经形成了上述运作体系,跨公司来获取MAC地址背后的信息时,他表示自己专注技术,对此了解不多。

何为隐私?很难给出一个万能答案。如果某些信息能精准定位到个人,那它毫无疑问是隐私。比如身份号、手机号。如果某些信息只是泛泛之辞,比如下午来三里屯的人中有三分之一是男性,并非针对个人,那么就不构成隐私。MAC地址在自身的维度上不是隐私,因为没人能从一堆48比特的字符中找到你是否想送儿子学英语。可叠加搜索记录、登录账户等信息后,MAC地址成为了事实上的隐私。

《网络安全法》规定网络运营者收集、使用个人信息,应当遵循相关的法律法规,并经被收集者同意。进入APP时不假思索点击同意的用户协议,给信息搜集者以权利。而线下用Wi-Fi探针狩猎MAC地址的人,他们不是网络运营者,自然无从受到管制。就算被发现,他们也大可搪塞”我鼓捣路由器呢“。IEEE制定的传输协议,决定了设备联网时必须播散MAC地址,给了黑产分子保护衣。这也难怪,在所谓的”大数据营销公司”的宣传页面上,敢宣称自己合法。

尽管无力短期内改变现状,但依然希望读者能警觉,重视MAC地址这串小小设备字符后的宏大隐私叙事。至少,下次出门前,主动关上Wi-Fi开关,别让它乱撩附近的路由器。(编辑:雪竹,Mo)

感谢不愿意透露姓名的爆料人,主动提供线索。

感谢腾讯玄武安全实验室的于旸先生,以及某司两位不愿意透露姓名的专家,为本文提供专业的技术支持与审校。

参考资料

- DAN GOODIN.(2017). Shielding MAC addresses from stalkers is hard and Android fails miserably at it.

- MEGAN GEUSS. (2015). Creepy but legal phone-tracking company gets wrist slap for empty privacy promise.

- 默默. (2018). 黑产最前线:卧底记者亲试,一个小盒子就能获取任意手机号码.腾讯. (2018). 腾讯隐私政策.

- 刘嫚, 冯群星. (2018). 检察机关近三年起诉侵犯公民个人信息犯罪8719人,呈增长趋势

- 中国教育和科研计算机网. (2009). 美国电气电子工程师学会(IEEE)简介.